Fastir y como recolectar información para un análisis forense en linux

Algo bastante importante en la seguridad informática es el saber al menos hacer un poco de forense, algo de recolección de las evidencias más básicas de los diferentes componentes de los equipos a escanear.

En esta ocasión usaremos una herramienta bastante interesante ya que además de hacer un completo análisis nos genera un reporte para analizarlo con más tranquilidad.

Qué es Fastir

Fastir es una herramienta desarrollada en python encargada de analizar un equipo informático en búsqueda de archivos, documentos, etc... con el objetivo de poder hacer un análisis forense.

Instalaremos la aplicación de manera sencilla clonando desde el repositorio del desarrollador en GitHub.

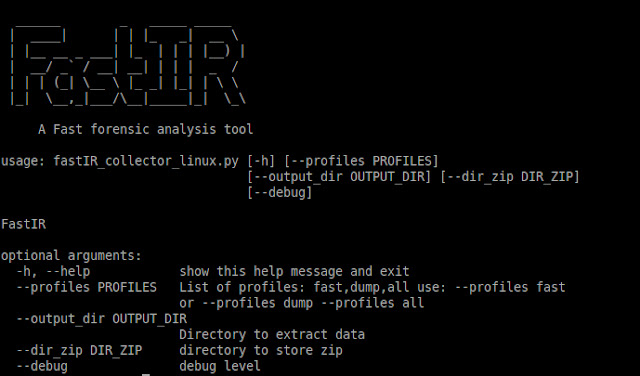

Una vez clonado lanzaremos una ayuda como siempre para ver todas las opciones del programa.

python fastIR_collector_linux.py -hSi todo ha ido bien nos saldrá algo como esto:

Ahora vamos a lanzar el primer escaneo y hay que tener presente que para que el reporte sea completo tenemos que darle permisos de administrador:

sudo python fastIR_collector_linux.py --profiles all --output_dir miprimertestLe habremos dicho a la aplicación que elija todos los perfiles y el nombre del reporte que nos genere.

Como podéis ver una herramienta muy sencilla y a la vez rápida para intentar recopilar todas las evidencias posibles dentro de un análisis forense.

Recordar que estamos abiertos a todo tipo de correcciones.

Para más info puedes consultarnos en nuestro email info@rekat.es o a través de nuestra página web https://rekat.es

También estamos disponibles tanto por Facebook como por Twitter

Comentarios

Publicar un comentario