Usando Nmap con fuerza bruta

Todos sabemos la gran herramienta que es y todas las opciones que nos proporciona Nmap, algo fundamental para cualquiera que se quiera dedicar a la seguridad informática.

Una de las funciones que tiene Nmap es la generación de informes con los reportes de los escaneos, hoy vamos a intentar aprovechar esas sesiones guardadas de nmap para que a través de fuerza bruta intente sacarnos toda la información posible de nuestro objetivo.

Qué es Brutespray

Brutespray es una herramienta desarrollada en python cuya función es la de coger sesiones de Nmap GNMAP / XML (nmap.gnmap o nmap.xml) y le aplica la fuerza bruta con el objetivo de conseguir un reporte mucho más completo. Esto está genial para targets de donde no hemos sido capaz de sacar mucha información y queremos tratar de explotar este último cartucho para intentar sacar algo más con el escaner de Nmap.

Esta completa aplicación es compatible con los siguientes servicios, ssh, ftp, vnc, telnet, mssql, mysql, postgresql, rsh, imap, nntp, pcanywhere, pop3, rexec, rlogin, smbnt, smbnt, svn, smtp, snmp, vmauthd.

La forma de instalar la aplicación es muy sencilla, como siempre clonamos desde el repositorio en GitHub del desarrollador.

Una vez clonada la aplicación tenemos que desplazarnos a través del terminal hasta la carpeta de la herramienta e instalar las dependencias necesarias para su correcto funcionamiento.

pip install requeriments.txtUna vez instalada comprobamos que tira bien como hacemos siempre, consultando la ayuda:

python brutespray.py -hSi todo ha ido bien, debería de salir un pantallazo tal como que así cuando se solicite la ayuda:

Por lo que para lanzar el primer escaneo sólo nos basta con poner lo siguiente:

python brutespray.py --file nmap.xml

python brutespray.py --file nmap.gnmap

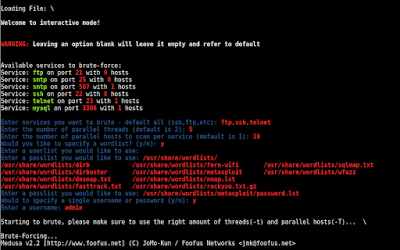

Algo bastante interesante de brutespray es que tenemos un modo interactivo el cuál nos hará la tarea más sencilla y automatizada, para ejecutarlo sólo tenemos que poner lo siguiente en nuestro terminal:

python brutespray.py --file nmap.xml -iSaldrá algo tal similar a esto:

Como podéis ver esta es una herramienta muy completa si queremos rascar un poco más de información sobre un objetivo.

Recordar que estamos abiertos a todo tipo de correcciones.

Para más info puedes consultarnos en nuestro email info@rekat.es o a través de nuestra página web https://rekat.es

También estamos disponibles tanto por Facebook como por Twitter

Comentarios

Publicar un comentario